Samsung hävdar att deras smartphones i Galaxy S25-serien använder postkvantkryptografi för att skydda data. Det låter som något ur science fiction, men vad betyder det för oss vanliga användare? Är det bara ännu ett modeord, eller är det verkligen framtiden för cybersäkerhet?

Faktum är att nuvarande krypteringsmetoder bara skyddar dina lösenord, banktransaktioner och personuppgifter eftersom dagens datorer är för svaga för att hackas. Men med kvantdatorerkommer denna balans att förändras - algoritmer som idag tar tusentals år att knäcka kan brytas på några timmar.

Samsung försäkrar att Knox Vault i Galaxy S25 redan är redo för detta hot - den använder postkvantkryptografi, som bör stå emot även de starkaste attackerna i framtiden. Men hur fungerar det, varför är det viktigt, och är den här smarttelefonen nu bättre skyddad än banksystemet?

Snabbspolning

- Hotet från kvantdatorer: varför kan de hacka allt?

- Vad är postkvantkryptografi?

- Framtiden för postkvantsäkerhet: vad händer härnäst?

- Slutsatsen.

Hotet från kvantdatorer: varför kan de hacka allt?

Moderna säkerhetssystem bygger på det faktum att det tar lång tid att knäcka ett komplext lösenord eller en kryptering. Till exempel är den vanliga 256-bitars AES-nyckeln så säker att även de mest kraftfulla superdatorerna behöver miljarder år för att knäcka den. Men den här regeln fungerar bara för klassiska datorer.

Och det är här kvantdatorer kommer in i bilden - maskiner som inte räknar sekventiellt utan arbetar med kvantbitar (qubits) som samtidigt kan befinna sig i flera tillstånd. Det innebär att de kan söka efter lösningar parallellt, inte en och en, som konventionella datorer.

Hur påverkar detta säkerheten?

Kvantdatorer kan använda speciella algoritmer för att knäcka dagens chiffer. Den farligaste av dessa är Shor-algoritmen, som kan bryta RSA-kryptering (som ligger till grund för de flesta banksystem, digitala signaturer och VPN-anslutningar) många gånger snabbare än klassiska metoder.

Vad innebär detta för oss?

- Våra lösenord, finansiella transaktioner och personliga filer kan exponeras för hackare.

- Traditionella säkerhetssystem (banker, företag, myndigheter) kommer att bli sårbara för attacker från kvantdatorer.

- Cyberbrottslingar som får tillgång till sådan teknik kommer att kunna hacka sig in i säkerhetssystem som idag anses vara ointagliga.

Det bör här noteras att inte bara brottslingar, utan även stater kan använda taktiken "samla in nu, dekryptera senare " för att samla in enorma mängder krypterad data, i hopp om att framtidens kvantdatorer ska kunna knäcka dem. Regeringar samlar alltså in information redan nu i hopp om att få tillgång till konfidentiell kommunikation, finansiella transaktioner och personuppgifter i framtiden med hjälp av kvantdekryptering.

När blir detta ett verkligt problem?

För närvarande befinner sig kvantdatorer fortfarande på experimentell nivå och de kan ännu inte bryta AES-256-kryptering. Stora företag som Google, IBM och kinesiska forskningscentra testar dock redan kvantsystem som kan utföra miljontals operationer samtidigt. Experter förutspår att inom 10-15 årkan kvantattacker bli ett verkligt hot. Experter använder redan en särskild term som kallas Q-Day. Detta är ett hypotetiskt ögonblick då kvantdatorer blir tillräckligt kraftfulla för att bryta moderna kryptografiska algoritmer (inklusive RSA-2048), vilket gör många digitala system sårbara.

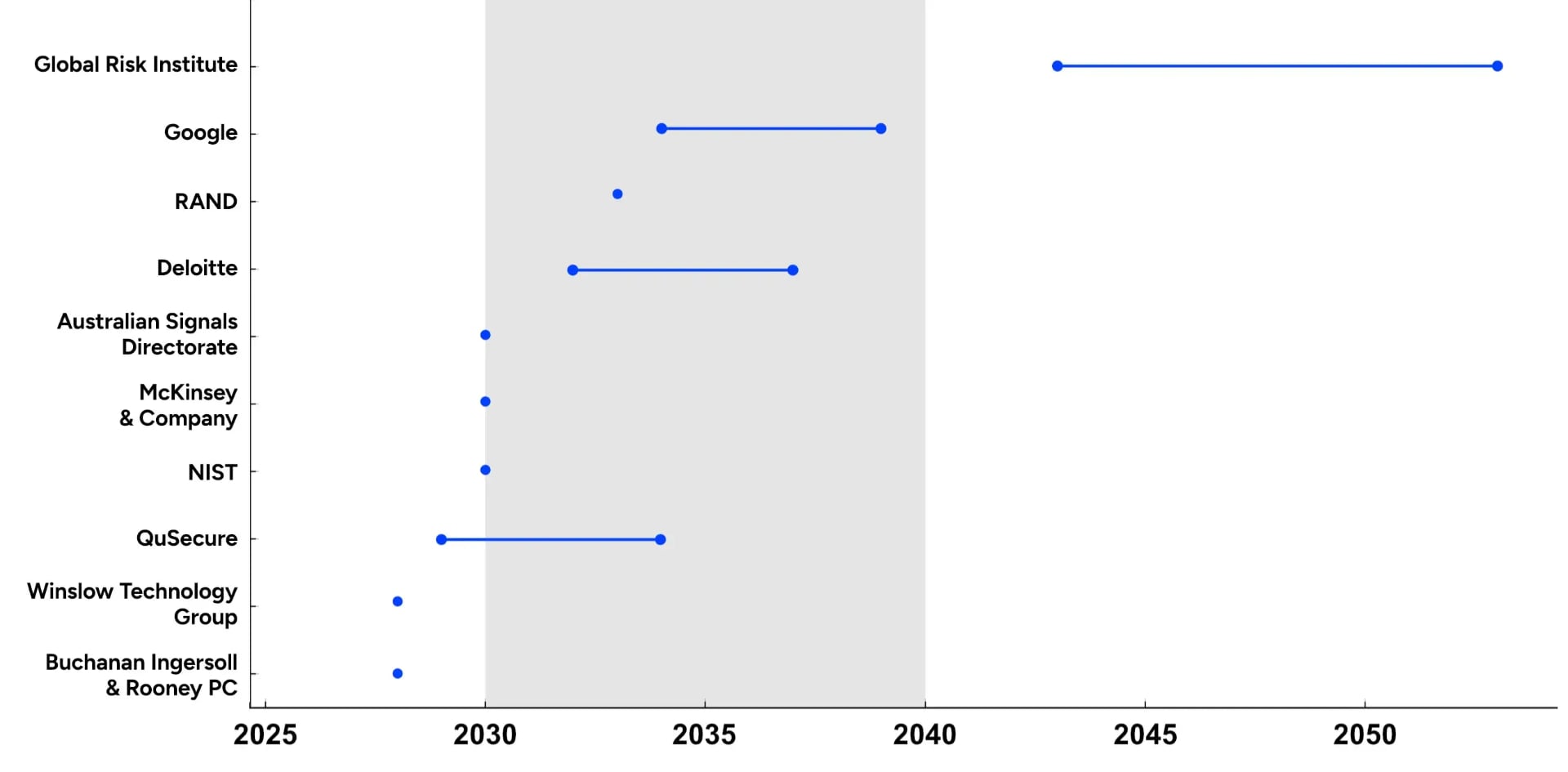

Det år då Q-Day kommer att inträffa, enligt experter från olika företag. Illustration: secureworks.com

Vad är postkvantkryptografi?

Om kvantdatorer kan knäcka moderna krypteringsmetoder, vad kan vi då göra för att skydda våra data? Svaret är Postkvantkryptografi (PQC). Detta är en ny metod för informationssäkerhet som använder matematiska algoritmer som är resistenta även mot attacker från kvantdatorer.

Hur fungerar det?

Till skillnad från klassiska metoder (RSA, AES, ECC), som bygger på talfaktorisering eller diskret logaritm (som lätt bryts av kvantalgoritmer), använder postkvantkryptografi nya matematiska metoder:

- Gitterbaserad kryptografi är kryptering som bygger på komplexa geometriska beräkningar i ett flerdimensionellt utrymme.

- Kodbaserad kryptografi - metoder som utnyttjar komplexiteten i att återskapa information från kodade data.

- Multivariat polynomkryptografi - komplexa ekvationer som en kvantdator inte enkelt kan lösa.

- Hashbaserad kryptografi är en tillförlitlig metod för digitala signaturer som inte utsätts för kvantattacker.

Varför är den bättre?

- Motståndskraft mot kvantattacker - dessa algoritmer utvecklades med hoten från kvantdatorer i åtanke.

- Tillförlitlighet även under moderna förhållanden - kvantmaskiner är inte så avancerade ännu, men PQC ger redan en högre säkerhetsnivå.

- Skalbarhet - postkvantalgoritmer kan integreras i befintliga system utan att hela infrastrukturen behöver förändras.

Framtiden för postkvantsäkerhet: vad händer härnäst?

Kvantdatorer har ännu inte nått "full stridsberedskap", men det är inte en fråga om "om", utan "när". Redan nu förbereder sig forskare och stora företag för en värld där traditionella krypteringsmetoder kommer att bli sårbara.

När blir kvantattacker ett verkligt hot?

Det är för närvarande okänt och uppskattningarna varierar. Enligt vissa kan en kraftfull kvantdator som kan bryta RSA-2048 dyka upp inom 10-15 år. Andra experter förutspår att denna period kan bli ännu kortare - 5-7 år- om forskningen påskyndas. Till exempel investerar Kina aktivt i kvantteknik och testar redan de första kvantkrypteringsprotokollen för myndighetskommunikation.

Hur förbereder sig världen för kvantåldern?

NIST (US National Institute of Standards and Technology) utvecklar nya postkvantalgoritmer som kommer att bli de kommande årens säkerhetsstandarder. Europeiska unionen lanserar projekt för att skydda digitala signaturer och banktransaktioner från kvantattacker. Teknikföretagen väntar inte heller på att detta problem ska explodera, utan integrerar redan postkvantkryptografi i sina produkter. Förutom Samsung kan vi nämna Apple, som introducerade sitt PQ3-protokoll för sin iMessage-budbärare i mars 2024. Signal messenger meddelade också övergången till postkvantkryptografi.

Behöver vanliga användare oroa sig?

Ja, eftersom de uppgifter som "hackas" idag kan användas även om 5-10 år. Till exempel:

- Om någon snappar upp dina krypterade filer idag kan de dekryptera dem när kvantattacker blir verklighet.

- Gamla lösenord och krypterad korrespondens kan avslöjas i framtiden om de inte skyddas av postkvantalgoritmer.

- Din bankhistorik, finansiella transaktioner och till och med digitala tillgångar kan vara i riskzonen för hackare.

Slutsats.

Det råder ingen tvekan om att även RSA-2048-protokollet kan knäckas av kvantdatorer - det är bara en tidsfråga. Den exakta tidpunkten för när sådana funktioner kommer att finnas tillgängliga är dock fortfarande en fråga om debatt, och det finns inget specifikt datum när detta kommer att hända. Det är dock ett hot just nu, eftersom angripare kan samla även krypterad konfidentiell data för att hacka den i framtiden. Mänskligheten har redan ett svar på frågan "vad man ska göra" - att byta till nya, mer sofistikerade krypteringsalgoritmer, som brukar kallas "postkvantkryptografi". Detta är matematiska algoritmer som är resistenta även mot attacker från kraftfulla (jämfört med moderna superdatorer) kvantdatorer. Denna övergång till postkvantkryptografi bör påbörjas nu, eftersom uppgraderingen av säkerhetssystemen kommer att ta flera år. Därför kommer vi att få höra uttrycket "postkvantkryptografi" allt oftare.